Private Bilder in einem gesperrten Ordner ausblenden Worum geht es in der Anleitung „Private Bilder in einem gesperrten Ordner ausblenden“? In diesem Video-Tutorial mit dem Titel „Private Fotos in einem gesperrten Ordner ausblenden“ zeige ich Ihnen eine Methode, mit der Sie Ihre privaten Fotos aus der Galerie in einen gesperrten Ordner verschieben können, den Sie nur mit Ihrem Fingerabdruck öffnen können. Diese Methode von … [Weiterlesen ...]

Verstecken Sie private Bilder in einem gesperrten Ordner – getrennt von der Galerie

Betrügerische Nachrichten mit unadressierten Paketen – so erkennen wir es

Worum geht es in dem Video-Tutorial „Betrügerische Nachrichten mit unadressierten Paketen“? In diesem Video-Tutorial „Betrügerische Nachrichten mit unadressierten Paketen“ erfahren wir, wie wir feststellen können, ob eine E-Mail oder SMS, in der behauptet wird, wir hätten ein Paket zu erhalten, legitim ist, obwohl wir es nicht waren Ich erwarte kein Paket. Manche Leute erhalten betrügerische Nachrichten mit: „Sie müssen ein Paket empfangen, aber...“ [Weiterlesen ...]

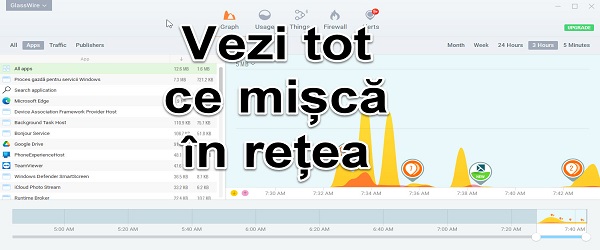

Glasswire-Firewall, die das gesamte Netzwerk sieht – sehen Sie, welche Anwendungen sich nach vorne bewegen

Was ist das Tutorial Glasswire Firewall, das das gesamte Netzwerk sieht? In diesem Video-Tutorial namens Glasswire-Firewall, das das gesamte Netzwerk sieht, stelle ich eine Firewall-ähnliche Anwendung für Windows vor, die auch für Android verfügbar ist. Im Vergleich zu anderen Firewall-Sicherheitslösungen bietet Glasswire Benutzerinformationen in einer mehr… [Weiterlesen ...]

So schalten Sie das Android-Mikrofon und die Kamera aus - SENSOREN AUSSCHALTEN

Was ist das Video-Tutorial zum Ausschalten Ihres Android-Mikrofons und Ihrer Kamera? In diesem Tutorial erfahren Sie, wie Sie das Mikrofon und die Android-Kamera ausschalten. Es ist eine Notfallmaßnahme, die Sie ergreifen, wenn Sie vermuten, dass sich Spionagesoftware auf Ihrem Telefon befindet. Zusätzlich zum Blockieren des Spyware-Zugriffs auf die Kamera, das Mikrofon oder andere Sensoren bietet diese Methode zum Stoppen… [Weiterlesen ...]

Zurücksetzen der werkseitigen Samsung-Passworteinstellungen – wenn Sie Ihr Passwort vergessen haben

Worum geht es in dem Samsung-Video-Tutorial zum Zurücksetzen des Kennworts auf die Werkseinstellungen? Im Video-Tutorial Samsung-Passwort auf Werkseinstellungen zurücksetzen wird Ihnen gezeigt, wie Sie ein Samsung-Telefon auf die Werkseinstellungen zurücksetzen können, falls Sie Ihr Passwort vergessen haben. Wie setze ich mein Samsung-Telefon mit meinem Passwort zurück? Im Prinzip ist es einfach, ein Smasung-Telefon zurückzusetzen, aber ... Um einzutreten ... [Weiterlesen ...]

Kostenlose Installation und Präsentation von BitDefender Antivirus – einfach und intuitiv

Kostenlose BitDefender Antivirus-Installation und -Präsentation Worum geht es im Video-Tutorial zur BitDefender Free Antivirus-Installation und -Präsentation? In diesem Video-Tutorial „Installieren und Präsentieren des kostenlosen BitDefender-Antivirus“ stelle ich Ihnen Schritt für Schritt die kostenlose Version von BitDefender vor. Dies ist eine gute Alternative zu Defender, dem Antivirenprogramm, das mit Windows geliefert wird … [Weiterlesen ...]

Scannen Sie Dateien vor dem Herunterladen – für zusätzliche Sicherheit

Über dieses Tutorial Dateien vor dem Download scannen In diesem Video-Tutorial (Dateien vor dem Download scannen) zeige ich Ihnen, wie Sie vorgehen müssen, wenn Sie eine Datei aus dem Netz herunterladen möchten und es Ihnen zweifelhaft erscheint. Sie werden sehen, wie die Dateien kurz vor dem Herunterladen auf Viren gescannt werden, damit sie nicht abgefangen werden [Weiterlesen ...]

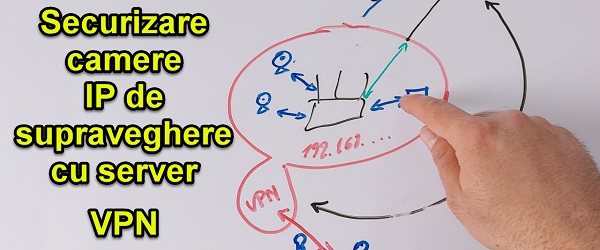

Sicherheit von IP-Kameras mit VPN-Server - Portweiterleitung an Kameras STOPPEN

Sichern von IP-Kameras mit VPN-Server Was ist das Video-Tutorial zum Sichern von IP-Kameras mit VPN-Server? Im Video-Tutorial IP-Kameras mit VPN-Server sichern zeige ich Ihnen, wie Sie Ihre Überwachungskameras sichern können, damit niemand aus dem Internet darauf zugreifen kann. Überwachungskameras sind mit dem lokalen Netzwerk verbunden Wenn Sie eine Verbindung herstellen a [Weiterlesen ...]

Neueste Kommentare