Starten Sie Chrome direkt in Incognito und Youtube direkt in Abonnements. Inkognito-Modus Wenn es um die Privatsphäre geht, ist es für Freunde die beste Wahl, den Inkognito-Modus im Browser zu verwenden. Auch wenn der Inkognito-Modus Sie nicht vor der Neugier der großen Technologieunternehmen schützt, schützt er Sie zumindest vor der Neugier derer in Ihrer Nähe, die sich manchmal gerne engagieren… [Weiterlesen ...]

Archiv für Dezember 2018

Starten Sie Chrome direkt in Incognito und Youtube direkt in Abonnements

2019 Preisgünstiger Gaming-Rechner

Zugänglicher Spielecomputer 2019 Heute werden wir ein Spielsystem konfigurieren. Dieser PC funktioniert sehr gut mit allen vorhandenen Spielen, auch mit einer großen Framerate, die für Monitore mit schnellen Panels (120 Hz, 144 Hz usw.) geeignet ist. Prozessor Intel i3 8100 Prozessor. Die Wahl ist für viele seltsam, die nicht herausgefunden haben, dass der i3 von Coffee Lake 4 Kerne hat, Nummer… [Weiterlesen ...]

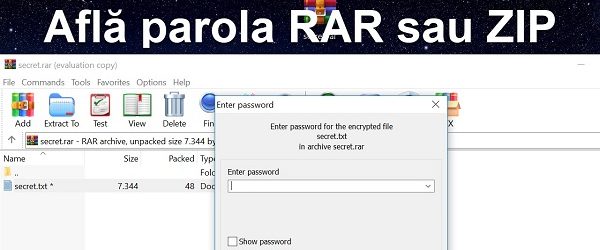

So finden Sie das Passwort für RAR- oder ZIP-Passwörter

Wie finde ich das Passwort der Passwort-RAR- oder ZIP-Archive? Passwörter sind solche Zeichenkombinationen, die wir entweder vergeblich wählen oder vergessen. Wie finde ich das Passwort der Passwort-RAR- oder ZIP-Archive? Archive übergeben. Für diejenigen, die es nicht wissen, können ZIP-, RAR- und 7-ZIP-Archive passwortgeschützt sein, aber dieses Passwort ist nicht die sicherste Methode zum Schutz von Inhalten… [Weiterlesen ...]

Wie man infizierte Websites und Viren nicht infiziert - Sandboxie

Wie man sich nicht auf infizierten Websites und Virenanwendungen infiziert - sandboxie Wie man sich nicht auf infizierten Websites und Virenanwendungen infiziert - sandboxie In den letzten Jahren haben sich die Menschen immer mehr mit Viren, Spyware und Viren befasst andere Schadprogramme eines neuen Typs, die immer ausgefeilter geworden sind und von a kaum abgefangen werden können [Weiterlesen ...]

Neueste Kommentare