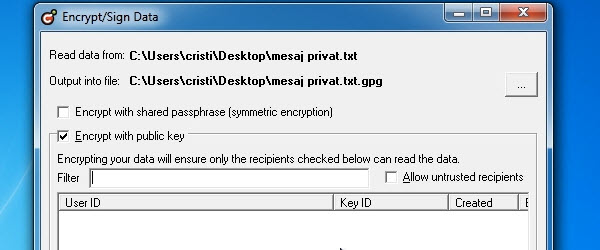

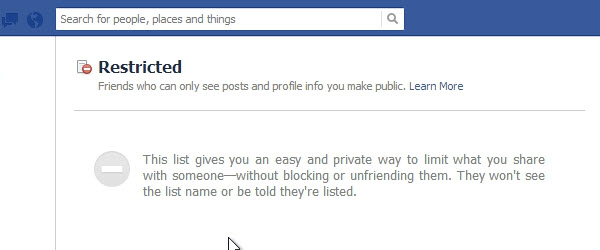

Hallo Freunde, heute werden wir sehen, was für die Datensicherheit und den sicheren Austausch von Nachrichten getan werden kann. Jeder von uns hat private Nachrichten zum Senden und Empfangen. Diese Nachrichten müssen privat bleiben, auch wenn jemand unser Facebook-Konto, unseren Messenger, Google Mail usw. zerstört. Für maximale Sicherheit müssen wir die Daten verschlüsseln. Dies bedeutet, dass jeder die Daten in die Hände bekommen würde. [Weiterlesen ...]

Cryptophan, schnelle Dateiverschlüsselungsprogramm

Einfache Maßnahmen zur Sicherung und Verkehrs Navigation verschlüsseln

Hallo Freunde, im heutigen Tutorial finden Sie einige Tipps für sichereres Surfen und verschlüsselten Datenverkehr bei Verwendung eines öffentlichen drahtlosen Netzwerks. Wenn mein Kollege Cristi im gestrigen Tutorial über Wireshark das Abfangen von Passwörtern in kostenlosen Wi-Fi-Netzwerken zeigt, wie einfach es für jemanden ist, die Daten, die wir heute auf einer Website eingeben, abzufangen… [Weiterlesen ...]

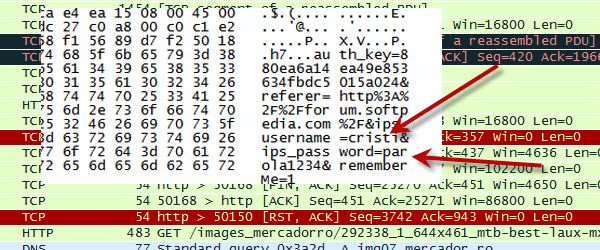

Wireshark, Stehlen von Passwörtern auf kostenlose Wi-Fi-Netzwerke

Heute werden wir etwas Besonderes tun, wir werden versuchen, die Anmeldedaten des Browsers mit Hilfe einer außergewöhnlichen Software namens Wireshark abzufangen. Ich werde Ihnen zeigen, wie leicht Sie Ihr Passwort und Ihren Benutzernamen verlieren können, wenn Sie sie verwenden, wenn Sie verbunden sind Diese Netzwerke sind das bevorzugte Ziel von Angreifern. Sie erfassen den gesamten Datenverkehr. [Weiterlesen ...]

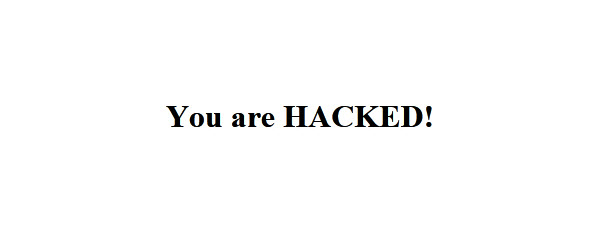

DNS-Poisoning-Methode häufig von Hackern verwendet,

DNS-Vergiftung ist eine Methode, mit der Hacker den Eindruck erwecken, die Kontrolle über bestimmte bekannte oder unbekannte Sites übernommen zu haben. DNS ist das Protokoll, das die Verbindung zwischen dem Domainnamen und der IP-Adresse herstellt, da jede Site auf dieser Welt eine hat. Oder Weitere IP-Adressen. Wenn wir den Browser "google.com" eingeben, hat unser Computer drei Möglichkeiten, die Adresse zu finden ... [Weiterlesen ...]

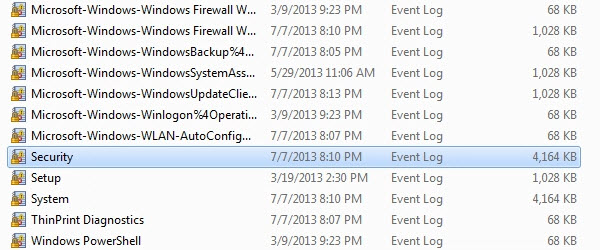

Wie und wann wir herausfinden, ob jemand verwendet hat Ihren Computer

Hallo Freunde, im heutigen Tutorial werden wir sehen, wie wir herausfinden können, wann und ob jemand unseren PC verwendet. Dazu verwenden wir eine tragbare Anwendung (keine Installation erforderlich) namens WinLogOnView, die uns Informationen zu den Anmeldungen gibt, die sich bei uns angemeldet haben Computer .WinLogOnView bietet uns Informationen über: - Anmelde-ID - Benutzername mit… [Weiterlesen ...]

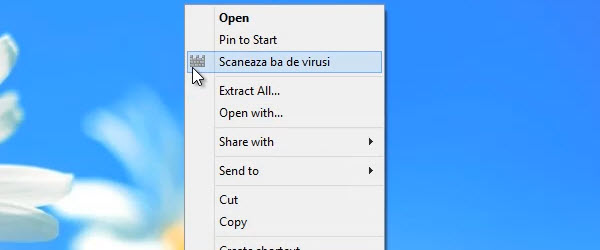

Zemana AntiLogger oder wie wir uns vor Datendiebstahl und Spionagesoftware schützen können - Video-Tutorial

Hallo Freunde, im heutigen Tutorial werden wir über die Maßnahmen sprechen, die wir gegen Datendiebstahl ergreifen können. Die gefährlichsten Infektionen sind Keylogger, eine Software, die aufzeichnen kann, was wir auf der Tastatur eingeben. Keylogger können von den einfachsten, leicht rückverfolgbaren bis zu den komplexesten und sehr schwer zu identifizierenden reichen. Sie können auch in… [Weiterlesen ...]

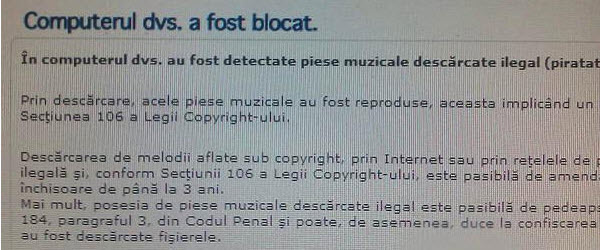

Beseitigen Sie Ransomware-Infektionen mit MalwareBytes - Video-Tutorial

Hallo Freunde, im heutigen Tutorial werden wir über Malwarebytes unter den Bedingungen sprechen, unter denen wir mit einer Ransomware infiziert wurden. In jüngerer Zeit kursiert im Internet eine neue Art von Infektion, die das Surfen des Benutzers blockiert, indem er zu einer Site umgeleitet wird, auf der die Meldung "Ihr Computer wurde blockiert" angezeigt wird, die ihn darüber informiert, dass er illegal Inhalte heruntergeladen hat. [Weiterlesen ...]

Neueste Kommentare