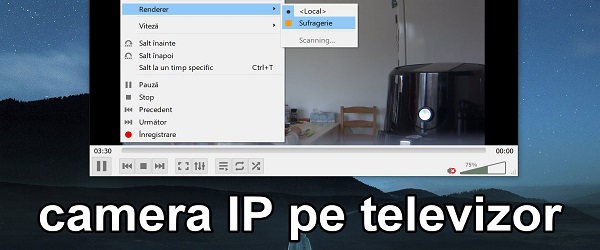

Live-TV-Überwachungskamera - Drahtloses Streaming RTSP Worum geht es im Tutorial zur Live-TV-Überwachungskamera? In diesem Video-Tutorial zeige ich Ihnen, wie Sie Bilder von der Überwachungskamera im Live-Fernsehen ansehen können. Es ist perfekt für diejenigen, die das Live- oder aufgezeichnete Bild von der Überwachungskamera sehen möchten [Weiterlesen ...]

Überwachungskamera im Live-TV - drahtlos über RTSP-Streaming

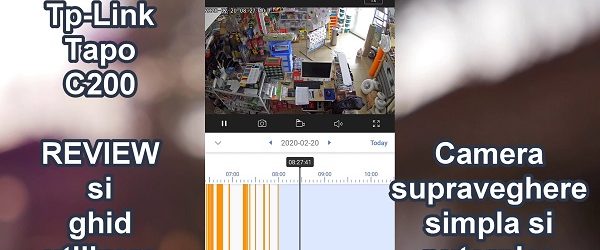

Tp-Link Tapo C200 motorisierte Kamera Bewertung und Bedienungsanleitung

Tp-Link Tapo C200 - Überprüfung der motorisierten Kamera Worum geht es in dieser Bedienungsanleitung - Tp-Link Tapo C200 - Überprüfung der motorisierten Kamera Vor einiger Zeit habe ich zwei Tp-Link Tapo C200-Überwachungskameras installiert und nach zweiwöchiger Verwendung Ich bin mir ziemlich sicher, dass dies ein Produkt ist, das ich empfehlen kann. Tp-Link Tapo C2 motorisierte Kamera… [Weiterlesen ...]

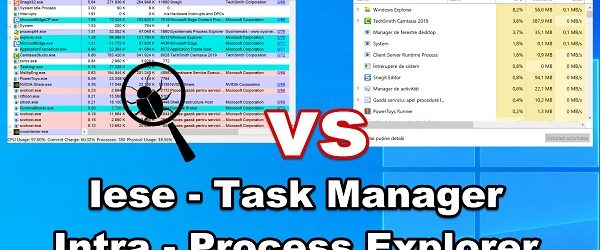

Einfache maximale Sicherheitseinstellung unter Windows - die Basis eines geschützten PCs

Einrichten der maximalen Sicherheit unter Windows Was ist das Tutorial "Einrichten der maximalen Sicherheit unter Windows"? In diesem Video-Tutorial erfahren Sie, wie Sie Konten unter Windows einrichten, damit Ihr Betriebssystem sicher ist. Einfache Einrichtung maximaler Sicherheit unter Windows. Der Fehler, den viele Windows-Benutzer machen. Zum Zeitpunkt der Installation… [Weiterlesen ...]

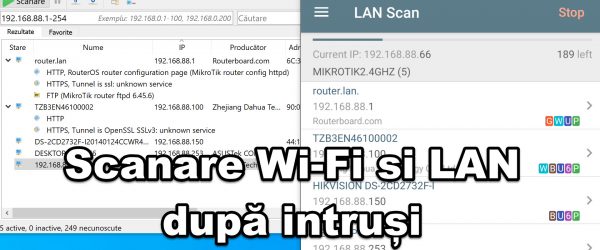

Wer ist mit Ihrem Netzwerk verbunden? - Alles sehen, was mit dem Netzwerk verbunden ist

Wer ist mit Ihrem Netzwerk verbunden? In diesem Video-Tutorial erfahren Sie, wie wir herausfinden können, wer mit den Geräten in unserem Netzwerk verbunden ist. Außerdem erfahren Sie, welche Geräte mit dem Netzwerk verbunden sind. Finden Sie heraus, wer Ihr Wi-Fi-Netzwerk stiehlt und wer mit Ihrem Netzwerk verbunden ist. Wann ist es hilfreich herauszufinden, welche Geräte mit unserem Netzwerk verbunden sind? Wenn Sie Ihre IP vergessen haben [Weiterlesen ...]

Spionage-Mikrofon-Detektor GPS-Tracker und Ortungsgeräte

GPS-Spionage-Tracker-Mikrofondetektor Wofür ist ein GPS-Tracker-Spionagemikrofon-Detektor gedacht? Wenn Sie eine wichtige Person sind oder einfach einen paranoiden Lebenspartner haben, werden Sie möglicherweise von einem Spionagemikrofon oder GPS-Tracker verfolgt. Deshalb benötigen Sie einen Spionagemikrofondetektor und GPS-Tracker. Nach welchem Prinzip funktioniert es? [Weiterlesen ...]

Kostenloser Ransomware-Schutz Acronis Ransomware Protection

Kostenloser Ransomware-Schutz Acronis Ransomware-Schutz Was ist eine Ransomware-Infektion? Von allen digitalen Infektionen ist Ransomware die am meisten "infizierte". Das liegt daran, dass Ihre Dateien verschlüsselt werden, die kaum zu entschlüsseln sind. Es ist wie mit den Dateien, aber Sie können sie nicht sehen, weil sie jeweils in Kisten eingeschlossen sind, die Sie nicht ... [Weiterlesen ...]

E-Mail vorübergehend, um Spam zu vermeiden

Temporäre E-Mail, der permanente E-Mail-Sparer Jeder, der eine E-Mail-Adresse verwendet, weiß, dass das E-Mail-Postfach nach einiger Zeit mit Spam (unerwünschte E-Mail) mit allen Arten von Angeboten gefüllt ist oder wer welche Produkte kennt. Wir geraten in diese Situation, weil wir im Laufe der Zeit unsere E-Mail-Adresse zu leichtfertig verwendet und alles hinterlassen haben [Weiterlesen ...]

Verwandelt das Telefon in eine Überwachungskamera

Verwandeln Sie Ihr Telefon in eine Überwachungskamera, bei der es sich nicht lohnt, Kameras zu installieren. Überwachungskameras schützen uns nicht vor Dieben, aber sie halten uns zumindest mit dem in Verbindung, was passiert, wenn wir nicht dort sind, wo die Kamera montiert ist. Wie wir alle wissen, kostet die Installation eines Zimmers auch dann noch etwas Geld, wenn die Zimmer in letzter Zeit billiger geworden sind. Deshalb… [Weiterlesen ...]

Neueste Kommentare